本文作者:qyh

本文分类:公告 浏览:2052

阅读时间:1110字, 约1-2分钟

各位网站的用户你们好。

human hair wigs

adult sex toys

adidas yeezys

nike air max 95 white

football jerseys

sex toys for men

adidas yeezys

afro wig

design jerseys

nike air max for sale

adidas shoes for men

human hair wigs

nike air max for sale

football jerseys

nike air max shoes

https://www.bilibili.com/video/av837688219/

今天刷新闻的时候看到了这个视频,觉得有需要跟大家说一下。

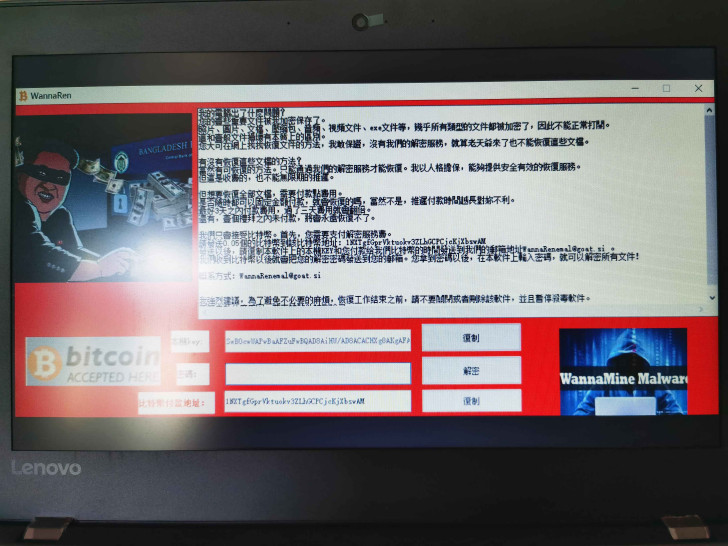

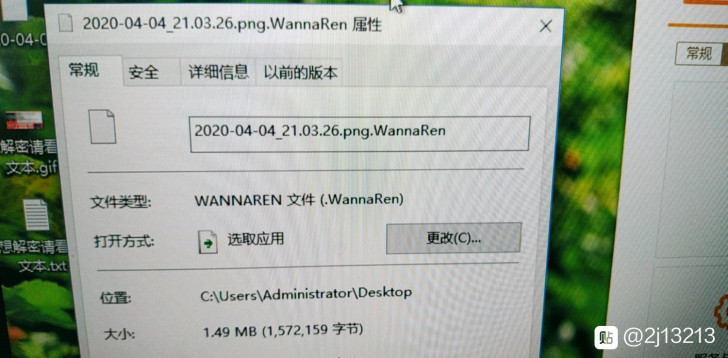

病毒逻辑很简单:

用户放行病毒-->加密文件-->勒索钱财(0.05BTC)

下面有两条路

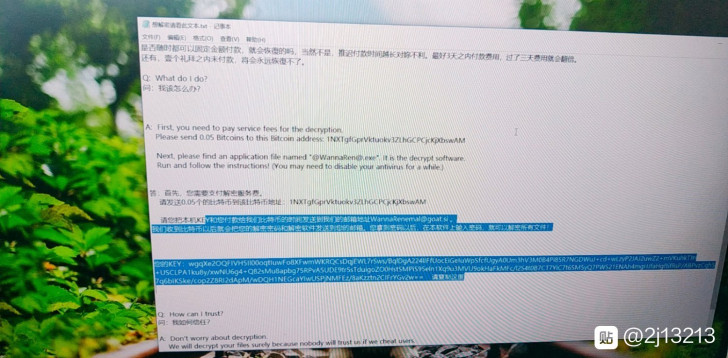

- 用户在3天内付清0.05BTC,获得解密密钥,解密文件

- 如果没有付清,感染后的第四天会变成0.10BTC

- 7天还没有付清,电脑会被强制格式化,永远无法恢复文件

- 用户主动重装系统,但是会丢失文件(本质跟上面一样)

当然,病毒出来了就一定会有防火墙更新

火绒安全软件的研发部于2020/4/6的数据库更新中可以防止该病毒被用户误放行,达到预防该病毒的效果。

上面提供的视频链接中的04:32有预防方法。

目前该病毒只对windows系统感染,macos和liunx都没有感染该病毒的报告,所以使用windows的用户建议电脑双系统安装liunx系统。具体方法可在搜索引擎上搜索。

建议1:还是希望各位不要下载非官网的软件,还有不要安装任何破解版软件,很有可能就是WannaRen病毒的“安装包”。

建议2:安装杀毒软件,电脑千万不要“裸奔”,要安装杀毒软件,现在推荐用火绒,官方下载链接:https://down5.huorong.cn/sysdiag-full-5.0.41.12.exe

希望各位还是能够保持电脑安全。

================================================================

2020.4.9

@任何中毒的人

解密密钥来了

去GayhubGithub上面

https://github.com/RedDrip7/WannaRen_decryptor

将decode.exe和private.pem放在同一目录下

命令行参数如下:

Decode.exe 被加密文件的全路径

会自动计算解密的密码,上图密码为‘8FPM117690R2Q1’

之后找到勒索软件释放的解密器“@WannaRen@.exe”,如上图

在密码栏填入上述生成的8FPM117690R2Q1(你的不一定是这个),点击解密即可恢复所有被加密的文件。

关于作者qyh

- Boba99 Boba99 Boba99 Boba99 Bandar99 Asia99 Asia99 Mega888 4DLotto Bandar99 https://www.ayamwin.com/ https://www.ayamwin.us/ https://www.ayamwin.info/ https://www.ayamwin.homes/ https://www.ayamwin.wiki/ https://www.ayamwin.co/ https://www.ayamwin.xyz/ https://linkr.bio/ayamwin-link-resmi https://heylink.me/ayamwin.com/ https://magic.ly/ayamwin

- Email: qinyihao071206@gmail.com

- 注册于: 2020-04-07 01:29:40

??。。,六系统路过。?的Windows只是个虚拟机。

@NSObject 23786 虚拟机能穿透主机进行感染,只要windows感染了那么mac也可能被感染,但是到现在还没有报告